Hace dos días, Microsoft se encontró con un malware cifrado de rápida difusión, que infecto a casi 500.000 ordenadores en sólo 12 horas y lo bloqueó con éxito en gran medida.

Microsoft detecto este malware infectando casi 500.000 ordenadores

Doblada Dofoil, alias Smoke Loader, fue el que el malware encontrado y se descubrió en una aplicación de minería criptomonedas. El malware infecto casi 500.000 ordenadores con Windows y la aplicación se encargaba de extraer monedas de Electroneum básicamente.

El 6 de marzo, Windows Defender detectó repentinamente más de 80.000 instancias de varias variantes de Dofoil que dieron la alarma en el departamento de investigación de Microsoft de Windows Defender, y en las siguientes 12 horas, se registraron más de 400.000 incidencias.

El equipo de investigación descubrió que todos estos casos se extendían rápidamente por Rusia, Turquía y Ucrania. El malware presente en una aplicación de minería, se disfrazó como un binario legítimo de Windows para evadir la detección.

Microsoft no ha mencionado cómo estas incidencias ocurrieron de forma tan masiva y en un periodo tan corto de tiempo. Dofoil utiliza una aplicación de minería personalizada que puede extraer diferentes monedas, pero en esta oportunidad, el malware fue programado para extraer monedas de Electroneum únicamente de los ordenadores afectados.

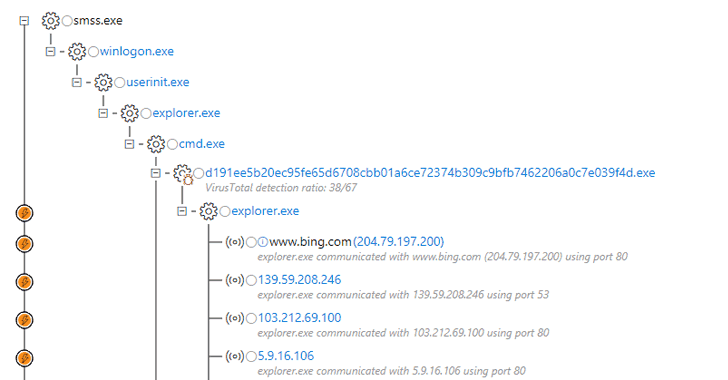

Según los investigadores, el troyano Dofoil utiliza una vieja técnica de inyección de código llamada «Process Hollowing» que consiste en generar una nueva instancia de un proceso legítimo con uno malicioso para que el segundo código se ejecute en lugar de las herramientas originales de monitoreo de procesos y antivirus. Un método que parece que no fue muy efectivo que digamos en esta ocasión.